Page 26 - 4394

P. 26

ідеальною надійністю, вона випливає зі знаменитого твердження

Шеннона з теорії інформації: єдиним способом отримання повної

надійності є використання шифру з одноразовим ключем;

шифр з одноразовим ключем абсолютно надійний; якщо

зловмисник не знає ключа К, то за перехопленою шифрограмою С

він нічого не може довідатись про повідомлення М.

Послідовність бітів С могла б бути криптотекстом для

нескінченої кількості повідомлень, зашифрованих іншими

ключами. Наведемо приклад одного такого повідомлення.

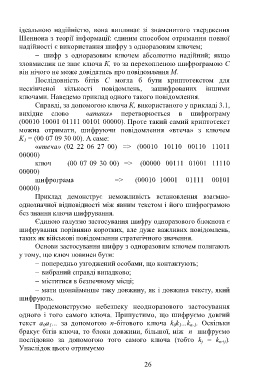

Справді, за допомогою ключа К, використаного у прикладі 3.1,

вихідне слово «атака» перетворюється в шифрограму

(00010 10001 01111 00101 00000). Проте такий самий криптотекст

можна отримати, шифруючи повідомлення «втеча» з ключем

K = (00 07 09 30 00). А саме:

1

«втеча» (02 22 06 27 00) => (00010 10110 00110 11011

00000)

ключ (00 07 09 30 00) => (00000 00111 01001 11110

00000)

шифрограма => (00010 10001 01111 00101

00000)

Приклад демонструє неможливість встановлення взаємно-

однозначної відповідності між явним текстом і його шифрограмою

без знання ключа шифрування.

Єдиною галуззю застосування шифру одноразового блокнота є

шифрування порівняно коротких, але дуже важливих повідомлень,

таких як військові повідомлення стратегічного значення.

Основи застосування шифру з одноразовим ключем полягають

у тому, що ключ повинен бути:

попередньо узгоджений особами, що контактують;

вибраний справді випадково;

міститися в безпечному місці;

мати щонайменше таку довжину, як і довжина тексту, який

шифрують.

Продемонструємо небезпеку неодноразового застосування

одного і того самого ключа. Припустимо, що шифруємо довгий

текст а а ... за допомогою n-бітового ключа k k ...k . Оскільки

0 1

0 1

n-1

бракує бітів ключа, то блоки довжини, більшої, ніж n шифруємо

послідовно за допомогою того самого ключа (тобто k = k ).

j

n+j

Унаслідок цього отримуємо

26