Page 25 - 4394

P. 25

Шифр, який розглядаємо, ґрунтується на операції додавання за

модулем 2 (позначаємо її значком ). Ще інакше цю операцію

називають XOR (exclusive OR – виключне АБО). Вона визначена

так:

0 0 = 0; 01 = 1; 10=1; 11=0.

Якщо є дві послідовності бітів А=a ,…,a , B=b ,…,b , то під

1

k

1

k

А В розуміємо послідовність С=c ,…,c , отриману виконанням

1

k

операції додавання за модулем 2 над відповідними бітами обох

послідовностей С = А В: c =a b ,…,с =а b . У цьому разі

1

1

1

k

k

k

А 0 = А і A A = 0.

Припустимо, що явний текст є послідовністю бітів М, а ключ

– послідовністю бітів К. Тоді криптограмою С є послідовність бітів

С=М К. Дешифрування ґрунтується на рівності

C K = (M K) K = M (K K) = M 0 = M.

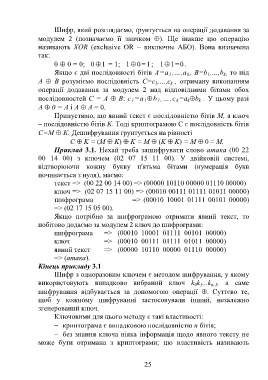

Приклад 3.1. Нехай треба зашифрувати слово атака (00 22

00 14 00) з ключем (02 07 15 11 00). У двійковій системі,

відтворюючи кожну букву п'ятьма бітами (нумерація букв

починається з нуля), маємо:

текст => (00 22 00 14 00) => (00000 10110 00000 01110 00000)

ключ => (02 07 15 11 00) => (00010 00111 01111 01011 00000)

шифрограма => (00010 10001 01111 00101 00000)

=> (02 17 15 05 00).

Якщо потрібно за шифрограмою отримати явний текст, то

побітово додаємо за модулем 2 ключ до шифрограми:

шифрограма => (00010 10001 01111 00101 00000)

ключ => (00010 00111 01111 01011 00000)

явний текст => (00000 10110 00000 01110 00000)

=> (атака).

Кінець прикладу 3.1

Шифр з одноразовим ключем є методом шифрування, у якому

використовують випадково вибраний ключ k k ...k , а саме

0 1

n-1

шифрування відбувається за допомогою операції . Суттєво те,

щоб у кожному шифруванні застосовували інший, незалежно

згенерований ключ.

Ключовими для цього методу є такі властивості:

криптограма є випадковою послідовністю n бітів;

без знання ключа ніяка інформація щодо явного тексту не

може бути отримана з криптограми; цю властивість називають

25