Page 21 - 6733

P. 21

групи, кожна з яких реалізує свою групу логічних функцій. При цьому всі

дешифратори мають бути керованими, тобто мати входи дозволу або вільний вхід

старшого розряду.

Шифратор виконує функцію, обернену до функції дешифратора, і може

бути непріоритетним, якщо допускається подача тільки одного активного

сигналу, або пріоритетним, якщо допускається подача одночасно декількох

активних сигналів на входи. Непріоритетний шифратор здійснює перетворення

номера активного входу у двійковий код. У пріоритетному шифраторі

відбувається перетворення максимального номера активного входу в двійковий

n

код. Кількість входів n і виходів m пов’язана співвідношенням m=2 . Для

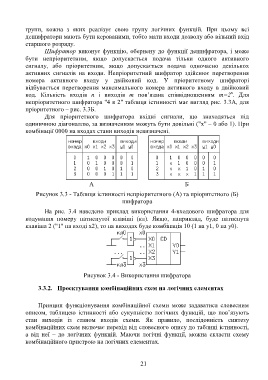

непріоритетного шифратора "4 в 2" таблиця істинності має вигляд рис. 3.3А, для

пріоритетного – рис. 3.3Б.

Для пріоритетного шифратора вхідні сигнали, що знаходяться під

одиничною діагоналлю, за визначенням можуть бути довільні ("x" – 0 або 1). При

комбінації 0000 на входах стани виходів невизначені.

А Б

Рисунок 3.3 - Таблиця істинності непріоритетного (А) та пріоритетного (Б)

шифратора

На рис. 3.4 наведено приклад використання 4-входового шифратора для

кодування номеру натиснутої клавіші (кл). Якщо, наприклад, буде натиснута

клавіша 2 ("1" на вході х2), то на виходах буде комбінація 10 (1 на у1, 0 на у0).

Рисунок 3.4 - Використання шифратора

3.3.2. Проектування комбінаційних схем на логічних елементах

Принцип функціонування комбінаційної схеми може задаватися словесним

описом, таблицею істинності або сукупністю логічних функцій, що пов’язують

стан виходів із станом входів схеми. Як правило, послідовність синтезу

комбінаційних схем включає перехід від словесного опису до таблиці істинності,

а від неї – до логічних функцій. Маючи логічні функції, можна скласти схему

комбінаційного пристрою на логічних елементах.

21