Page 36 - 4394

P. 36

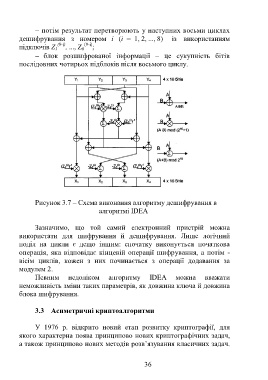

потім результат перетворюють у наступних восьми циклах

дешифрування з номером і (і = 1, 2, ..., 8) із використанням

підключів Z 1 (9-i) , ..., Z 6 (9-i) ;

блок розшифрованої інформації – це сукупність бітів

послідовних чотирьох підблоків після восьмого циклу.

Рисунок 3.7 – Схема виконання алгоритму дешифрування в

алгоритмі ІDЕА

Зазначимо, що той самий електронний пристрій можна

використати для шифрування й дешифрування. Лише логічний

поділ на цикли є дещо іншим: спочатку виконується початкова

операція, яка відповідає кінцевій операції шифрування, а потім -

вісім циклів, кожен з них починається з операції додавання за

модулем 2.

Певним недоліком алгоритму IDEA можна вважати

неможливість зміни таких параметрів, як довжина ключа й довжина

блока шифрування.

3.3 Асиметричні криптоалгоритми

У 1976 р. відкрито новий етап розвитку криптографії, для

якого характерна поява принципово нових криптографічних задач,

а також принципово нових методів розв’язування класичних задач.

36