Page 12 - 6468

P. 12

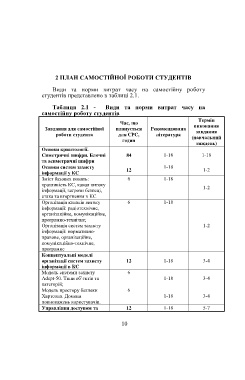

2 ПЛАН САМОСТІЙНОЇ РОБОТИ СТУДЕНТІВ

Види та норми витрат часу на самостійну роботу

студентів представлено в таблиці 2.1.

Таблиця 2.1 - Види та норми витрат часу на

самостійну роботу студентів

Термін

Час, що

Завдання для самостійної планується Рекомендована виконання

завдання

роботи студента для СРС, література

(навчальний

годин

тиждень)

Основи криптології.

Симетричні шифри. Блочні 84 1-18 1-18

та асиметричні шифри

Основи систем захисту 1-18

12 1-2

інформації у КС

Зміст базових понять: 6 1-18

вразливість КС, канал витоку

інформації, загрози безпеці, 1-2

атака та вторгнення в КС

Організація каналів витоку 6 1-18

інформації: радіотехнічне,

організаційне, комунікаційне,

програмно-технічне;

Організація систем захисту 1-2

інформації: нормативно-

правове, організаційне,

комунікаційно-технічне,

програмне

Концептуальні моделі

організації систем захисту 12 1-18 3-4

інформації в КС

Модель системи захисту 6

Adept-50. Типи об’єктів та 1-18 3-4

категорій;

Модель простору безпеки 6

Хартсона. Домени 1-18 3-4

повноважень користувачів.

Управління доступом та 12 1-18 5-7

10