Page 19 - 4394

P. 19

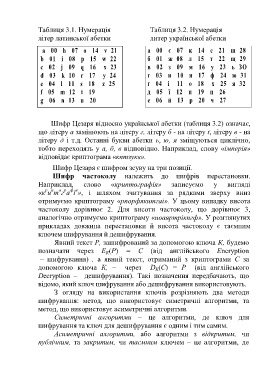

Таблиця 3.1. Нумерація Таблиця 3.2. Нумерація

літер латинської абетки литер української абетки

а 00 h 07 о 14 v 21 а 00 є 07 к 14 с 21 ш 28

b 01 і 08 p 15 w 22 б 01 ж 08 л 15 т 22 щ 29

с 02 j 09 q 16 x 23 в 02 з 09 м 16 у 23 ь ЗО

d 03 k 10 r 17 у 24 г 03 и 10 н 17 ф 24 ю 31

e 04 l 11 s 18 z 25 ґ 04 і 11 о 18 х 25 я 32

f 05 m 12 t 19 д 05 ї 12 п 19 ц 26

g 06 n 13 u 20 е 06 й 13 р 20 ч 27

Шифр Цезаря відносно української абетки (таблиця 3.2) означає,

що літеру а замінюють на літеру г, літеру б - на літеру ґ, літеру в - на

літеру д і т.д. Останні букви абетки ь, ю, я зміщуються циклічно,

тобто переходять у а, б, в відповідно. Наприклад, слову «імперія»

відповідає криптограма «кптзукв».

Шифр Цезаря є шифром зсуву на три позиції.

Шифр частоколу належить до шифрів перестановки.

Наприклад, слово «криптографія» записуємо у вигляді

р п о р ф я

«к и т г а і », і шляхом зчитування за рядками зверху вниз

отримуємо криптограму «рпорфякитгаі». У цьому випадку висота

частоколу дорівнює 2. Для висоти частоколу, що дорівнює 3,

аналогічно отримуємо криптограму «иоаяртрікпгф». У розглянутих

прикладах довжина перестановки й висота частоколу є таємним

ключем шифрування й дешифрування.

Явний текст Р, зашифрований за допомогою ключа К, будемо

позначати через Е (Р) = С (від англійського Encryption

К

– шифрування) , а явний текст, отриманий з криптограми С за

допомогою ключа К, – через D (C) = P (від англійського

K

Decryption – дешифрування). Такі позначення передбачають, що

відомо, який ключ шифрування або дешифрування використовують.

З огляду на використання ключів розрізняють два методи

шифрування: метод, що використовує симетричні алгоритми, та

метод, що використовує асиметричні алгоритми.

Симетричні алгоритми – це алгоритми, де ключ для

шифрування та ключ для дешифрування є одним і тим самим.

Асиметричні алгоритми, або алгоритми з відкритим, чи

публічним, та закритим, чи таємним ключем – це алгоритми, де