Page 22 - 6151

P. 22

6. біграм DI формує прямокутник, замінюємо її на BE.

7. біграм NT формує прямокутник, замінюємо її на JV.

8. біграм HE формує прямокутник, замінюємо її на DM.

9. біграм TR формує прямокутник, замінюємо її на UI.

10. біграм EX знаходиться в одному рядку, замінюємо її на XM.

11. біграм ES формує прямокутник, замінюємо її на MN.

12. біграм TU знаходиться в одному рядку, замінюємо її на UV.

13. біграм MP формує прямокутник, замінюємо її на IF.

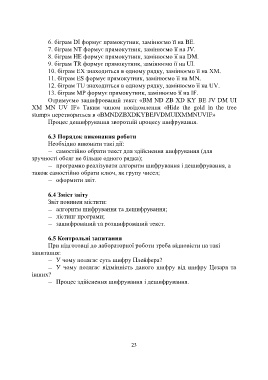

Отримуємо зашифрований текст «BM ND ZB XD KY BE JV DM UI

XM MN UV IF» Таким чином повідомлення «Hide the gold in the tree

stump» перетвориться в «BMNDZBXDKYBEJVDMUIXMMNUVIF»

Процес дешифрування зворотній процесу шифрування.

6.3 Порядок виконання роботи

Необхідно виконати такі дії:

― самостійно обрати текст для здійснення шифрування (для

зручності обсяг не більше одного рядка);

― програмно реалізувати алгоритм шифрування і дешифрування, а

також самостійно обрати ключ, як групу чисел;

― оформити звіт.

6.4 Зміст звіту

Звіт повинен містити:

― алгоритм шифрування та дешифрування;

― лістинг програми;

― зашифрований та розшифрований текст.

6.5 Контрольні запитання

При підготовці до лабораторної роботи треба відповісти на такі

запитання:

― У чому полягає суть шифру Плейфера?

― У чому полягає відмінність даного шифру від шифру Цезаря та

інших?

― Процес здійснення шифрування і дешифрування.

23