Page 166 - 4636

P. 166

розшифровувати збережений пароль не буде потрібно. Замість цього введений пароль шифрується, і

результат порівнюється із збереженою версією.

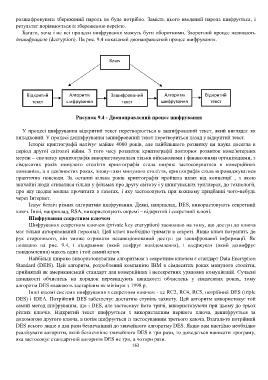

Багато, хоча і не всі процеси шифрування можуть бути оборотними. Зворотний процес називають

дешифрацією (decryption). На рис. 9.4 показаний двонаправлений процес шифрування.

Ключ

Відкритий Алгоритм Зашифрований Алгоритм Відкритий

текст шифрування текст шифрування текст

Рисунок 9.4 - Двонаправлений процес шифрування

У процесі шифрування відкритий текст перетворюється в зашифрований текст, який виглядає як

випадковий. У процесі дешифрування зашифрований текст перетвориться назад у відкритий текст.

Історія криптографії налічує майже 4000 років, але найбільшого розвитку ця наука досягла в

період другої світової війни. З того часу розвиток криптографії повторює розвиток комп'ютерних

мереж – спочатку криптографія використовувалася тільки військовими і фінансовими організаціями, з

сімдесятих років минулого століття криптографія стала ширше застосовуватися в комерційних

компаніях, а в дев'яностих роках, знову-таки минулого століття, криптографія стала впроваджуватися

практично повсюди. За останні кілька років криптографія пройшла шлях від концепції , з якою

звичайні люди стикалися тільки у фільмах про другу світову і у шпигунських триллерах, до технології,

про яку щодня можна прочитати в газетах, і яку застосовують при кожному придбанні чого-небудь

через Інтернет.

Існує безліч різних алгоритмів шифрування. Деякі, наприклад, DES, використовують секретний

ключ. Інші, наприклад, RSA, використовують окремі – відкритий і секретний ключі.

Шифрування секретним ключем

Шифрування секретним ключем (private key encryption) засновано на тому, що доступ до ключа

має тільки авторизований персонал. Цей ключ необхідно тримати в секреті. Якщо ключ потрапить до

рук стороннього, він зможе отримати несанкціонований доступ до зашифрованої інформації. Як

показано на рис. 9.4, і відправник (який шифрує повідомлення), і одержувач (який дешифрує

повідомлення) мають один і той самий ключ.

Найбільш широко використовуваним алгоритмом з секретним ключем є стандарт Data Encryption

Standard (DEIS). Цей алгоритм, розроблений компанією IBM в сімдесятих роках минулого століття,

прийнятий як американський стандарт для комерційних і несекретних урядових комунікацій. Сучасні

швидкості обчислень на порядок перевищують швидкості обчислень у сімдесятих роках, тому

алгоритм DES вважають застарілим як мінімум з 1998 р.

Інші відомі системи шифрування з секретним ключем - це RC2, RC4, RC5, потрійний DES (triple

DES) і IDEA. Потрійний DES забезпечує достатню ступінь захисту. Цей алгоритм використовує той

самий метод шифрування, що і DES, але застосовує його тричі, використовуючи при цьому до трьох

різних ключів. Відкритий текст шифрується з використанням першого ключа, дешифрується за

допомогою другого ключа, а потім шифрується із застосуванням третього ключа. Взагалі-то потрійний

DES всього лише в два рази безпечніший до звичайного алгоритму DES. Якщо вам настійно необхідно

реалізувати алгоритм, який безпечніше звичайного DES в три рази, то доведеться написати програму,

яка застосовує стандартний алгоритм DES не три, а чотири рази.

163